セキュリティ対策したからもう安心…は危険!根本的な「ランサムウェア」対策

このところ、ニュースなどでよく耳にする「ランサムウェア」。業務に影響を及ぼすサイバー攻撃であることはなんとなくご存知かもしれませんが、万が一、個人情報流出となってしまうと会社の信頼を失墜しかねない危険なものです。「うちはセキュリティ対策をちゃんとしているから大丈夫」という心持ちでは危険であり、昨今では大手企業を狙った被害も増えています。「ランサムウェアとはどういうものなのか」「被害に遭ったらどうなるのか」「そもそも自社での対策は万全なのか……?」経営者として知っているつもりでいたランサムウェアについて、網羅的に確認していきましょう。

目次

ランサムウェアとは

ランサムウェアとは、悪意のあるソフトウェアの総称であるマルウェアの一種です。サイバー攻撃の手法の一つとして、企業や公共団体を標的にされることが多くなっています。

パソコンやサーバーがランサムウェアに感染することで、保存されているファイルが勝手に暗号化され、開けなくなってしまいます。システムがロックされて、パソコンやサーバーにログインできなくなることもあります。ランサムウェアを仕掛けてきた側は、感染させることに成功すると「暗号化を解除して欲しければ“身代金”を支払え」と脅してきます。身代金を支払うことで暗号化やロックを解除するといった交渉をしてくるのです。

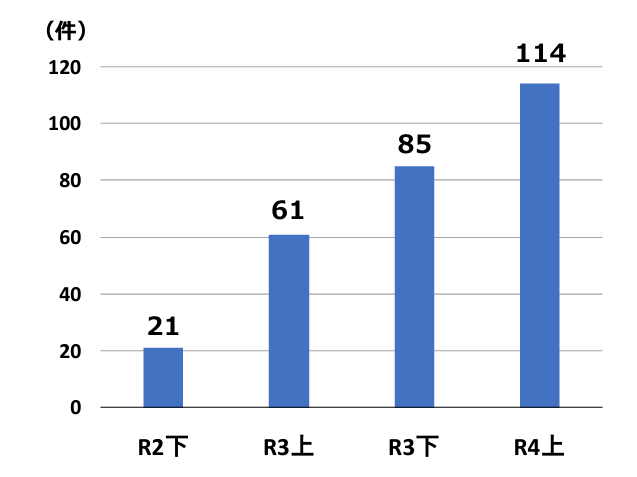

上記の図は、令和2年下期から4年上期のランサムウェア被害の報告件数(都道府県警察から警察庁に報告のあった数)の推移です。年々被害が増えていることが分かります。

やや特殊ですが、企業から重要なデータ(顧客情報や製品情報など)を盗み出して、「データを公開されたくなければ“身代金”を支払え」というケースもあります。身代金の要求は、現金もありますが追跡されにくい暗号資産(仮想通貨)が多いようです。そして、身代金を支払ったとしても暗号化やロックが確実に解除されるという保証はありません。

【引用】令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について/警察庁

【こちらもおすすめ】中小企業にとっても他人事ではない…標的型攻撃メールによるセキュリティ事故【事例と対策】

ランサムウェアの特徴

ランサムウェアの大きな特徴は、感染した相手(企業)の業務をストップさせることです。パソコンが使えなくなったり、重要なデータを開けなくなったりすることにより業務が中断、停止させられてしまいます。ランサムウェアで攻撃する側は、特定の企業や団体、組織を狙う“標的型攻撃”をしかけてきます。不特定多数ではなく、狙った企業を確実にランサムウェアに感染させて高い確率で身代金を奪うためです。

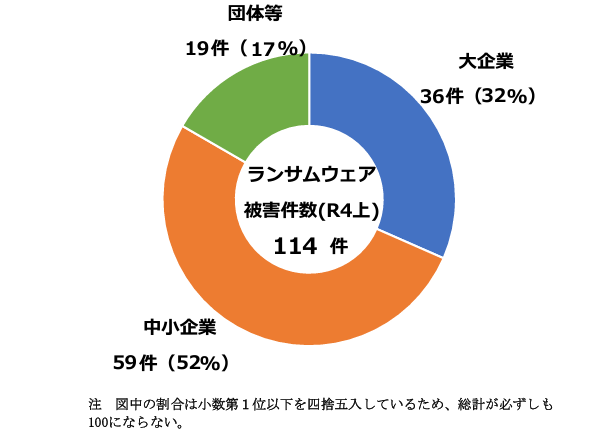

そのため、大企業の被害も少なくありません。上記の図は、警視庁が発表した「ランサムウェア被害の企業・団体等の規模別報告件数」です。企業規模を問わず、被害にあっていることが分かります。

2020年6月には自動車メーカーであるホンダの社内ネットワークがランサムウェアの被害に遭い、システム障害によって海外工場を含む計9工場で生産を停止せざるを得ない状況に陥りました。

マルウェアによってさまざまな情報が窃取されることももちろん問題ですが、企業や組織にとっては、ランサムウェアによって事業活動を妨げられることも大きな問題です。業務が停止すれば経営に影響が及ぶこともあるでしょう。

【引用】令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について/警察庁

【参考】ホンダ襲った標的型ランサムウエアの正体、3度目のサイバー攻撃で世界9工場が停止/日経BP

ランサムウェアはどうやって感染する?

ランサムウェアの感染経路はいくつかあります。

1)メールからの感染

メールの添付ファイルを開いたり、メール本文に含まれているURLをクリックしたりすることで、不正なWebサイトに誘導されてランサムウェアに感染します。送られてくるメールのタイトルが業務に関連するものに偽装されていて、担当者がうっかり開いてしまうことが感染のきっかけとなります。

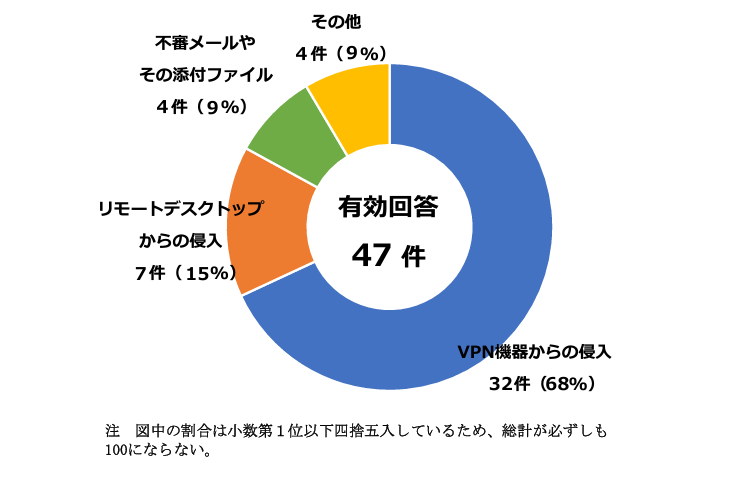

2)VPN装置からの感染

コロナ禍によってリモートワークが増えた企業も多いでしょう。従業員が社外から安全に社内ネットワークにアクセスするため、VPN接続の専用装置を設置する企業が増えています。しかし、そのハードウェア(VPNサーバーなど)にある脆弱性が悪用され、ランサムウェアの侵入、感染を許す事例が増えています。

3)リモートデスクトップからの感染

リモートデスクトップも、VPNと同様にコロナ禍によるリモートワークの増加で利用する機会が増えてきました。社内のパソコンを遠隔操作できるリモートデスクトップですが、脆弱性を悪用したりログインIDやパスワードを不正利用したりして、ランサムウェアが侵入してしまう被害が報告されています。

4)USBメモリー、HDDなど外付けストレージからの感染

上記は、警視庁が発表している「感染経路の割合」です。大きいサイズや大量のデータをやりとりするときに利用されるUSBメモリーや外付けHDDなどにランサムウェアが仕込まれていて、接続した途端に感染するというケースもあります。いずれの場合も、一台のパソコンが感染すると社内ネットワークを経由してランサムウェアが拡散され、複数機器に感染が発生してしまう可能性があります。

【引用】令和4年上半期におけるサイバー空間をめぐる脅威の情勢等について/警察庁

【こちらもおすすめ】テレワークを狙ったサイバー攻撃が多発!巧みな手口に対応する「セキュリティ対策」とは

ランサムウェアの被害に遭わないためには

ランサムウェアの感染を未然に防ぐには、セキュリティ対策ソフトの導入がまず最低限必要です。セキュリティ対策ソフトを常駐させておくことで、不正な添付ファイルを開くことや、不正なサイトへ誘導されることを防ぎ、また社内ネットワークでの感染拡大を防ぐことも可能です。

メールやWebサイトのフィルタリングを実行し、不審なメールを防ぐとともに、不正サイトへのアクセスを防ぐことも有効です。ネットワーク機器については、ファームウェア(パソコンや周辺機器のコンピュータシステムを制御するためのソフトウェア)を最新にしておき、脆弱性がない状態にしておきます。

セキュリティ対策で安心はNG!重要なのは「内部統制」

しかし、さまざまな対策を行ったとしても、ランサムウェアに感染する可能性はゼロではありません。経営者として「感染させない」という強い統制力を発揮するとともに、万が一ランサムウェアに感染した場合の事業継続性についても考慮、準備しておきたいところです。

そして、ご認識いただくべき部分として、ランサムウェアから企業を守るために、内部統制は必須です。いくら経営者が危険性を理解していても、実働する社員に浸透していなければ意味がありません。不正なメールを開かないことや、重要な業務データの扱いについては特定の従業員のパソコンにのみ保存するようなことを避ける、また外付けストレージを接続したデータ移動は避けるといった内部統制を強める必要があるでしょう。マネジメント層を巻き込んで統制を進めていきましょう。

業務が止まる…?バックアップを忘れずに

さらに、万が一マルウェアの感染が確認された場合でも、即座に業務を再開できるように重要な業務データは日常的なバックアップ体制をとることが必要です。ランサムウェアに感染して使えなくなったパソコンがあったとしても、身代金を支払うような対応をするのではなく、感染したパソコンを切り捨て、バックアップを用いて業務を継続するという選択を行うべきでしょう。

加えて、バックアップデータについてもランサムウェアから保護するような仕組みが必要であり、感染を防ぐため業務用のパソコンから容易にアクセスできないような環境にバックアップデータを置く必要があります。以下の情報処理機構の「ランサムウェア対策ページ」も参考に、対策を進めていきましょう。

【参考】ランサムウェア対策特設ページ/情報処理推進機構

まとめ

企業規模の大小に関わらず、ランサムウェアの被害は広がり続けています。「自社は平気だろう」「狙われるはずがない」といった根拠のない思い込みは捨てるべきです。またサイバー攻撃の手法は日に日に新しく、手の込んだものになっています。「数年前にセキュリティ対策ソフトを導入したから大丈夫」という考えは非常に危険です。

個人情報の漏洩などが起きてしまうと、会社の信頼は失墜してしまいます。経営者自ら、定期的に自社のセキュリティ対策や業務データの扱い、セキュリティに関する内部統制について見直す意識を持ち、ランサムウェア対策をしていきましょう。

* Graphs,RichR,阿部モノ,りびっつ / PIXTA(ピクスタ), 警視庁